La gestión de incidentes de ciberseguridad es el proceso que permite a una empresa detectar, analizar, contener y recuperar un incidente de seguridad antes de que su impacto se vuelva inmanejable. Y no es un problema menor en la ciberseguridad empresarial si consideramos que en Latinoamérica el costo promedio de una filtración de datos fue de US$ 2,51 millones en 2025. Una cifra que deja claro que responder tarde, escalar mal o no contar con un plan puede salir muy caro. No se trata solo de prevención, sino de saber cómo actuar cuando un incidente afecta sistemas, datos o servicios críticos y empieza a comprometer la operación del negocio.

Por eso, en este artículo vas a ver qué es la gestión de incidentes de ciberseguridad, qué tipos de incidentes conviene tener identificados, cuáles son las fases de respuesta, cómo crear un plan de actuación y qué debe contener para que resulte útil en la práctica. También repasaremos quién se encarga de responder, cómo se conecta esta capacidad con ISO 27001 y el SGSI, y qué buenas prácticas ayudan a mejorar la preparación de la organización.

Fuente: IBM. IBM: La seguridad impulsada por IA y automatización reduce los costos de las filtraciones de datos en Latinoamérica.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

- ¿Qué es la gestión de incidentes de ciberseguridad?

- Tipos de incidentes de seguridad en una empresa

- ¿Cuáles son las fases de respuesta a incidentes de ciberseguridad?

- ¿Cómo crear un plan de respuesta a incidentes de ciberseguridad?

- ¿Cómo se relaciona la gestión de incidentes con ISO 27001?

- Buenas prácticas para mejorar la gestión de incidentes en una empresa

- Conclusión

¿Qué es la gestión de incidentes de ciberseguridad?

La gestión de incidentes de ciberseguridad es el proceso estructurado que una empresa utiliza para detectar, analizar, contener, erradicar y recuperar incidentes de seguridad que pueden comprometer sistemas, datos o un servicio afectado. Su objetivo es restaurar el servicio normal lo antes posible, minimizar el impacto en el negocio y coordinar al equipo IT de forma eficiente ante amenazas cibernéticas. Pero no se limita a resolver un incidente aislado: también define roles, prioridades, comunicaciones y acciones de mejora para reducir futuros incidentes.

Diferencia entre incidente, problema y solicitud de servicio

Aunque muchas organizaciones mezclan estos términos, conviene separarlos bien para que la gestión de incidentes de ciberseguridad responda de forma eficiente.

- Incidente: es un evento no planificado que interrumpe, degrada o pone en riesgo un servicio, sistema o activo de la organización. Puede tratarse de una interrupción del servicio, una infección de malware, un acceso sospechoso o una pérdida de disponibilidad.

- Problema: es la causa raíz que origina uno o varios incidentes. Mientras la gestión de incidentes busca resolver el impacto inmediato, la gestión de problemas intenta eliminar el origen para prevenir incidentes futuros.

- Solicitud de servicio: es una petición rutinaria del usuario final, como restablecer una contraseña, pedir acceso a una herramienta o instalar software. Sigue un proceso estructurado y no implica necesariamente un incidente de seguridad.

Diferenciar estas categorías permite priorizar mejor y aplicar el proceso adecuado en cada caso. Con esa base clara, el siguiente paso es entender qué tipos de incidentes de seguridad puede sufrir una empresa.

Tipos de incidentes de seguridad en una empresa

Una buena clasificación de incidentes de seguridad de la información permite identificar con rapidez el tipo de amenaza, entender su alcance y aplicar el procedimiento más adecuado en cada caso.

- Malware y ransomware: agrupan programas maliciosos que infectan sistemas, roban información o bloquean archivos. En el caso del ransomware, el impacto puede incluir la paralización de operaciones y la exigencia de un rescate.

- Phishing, robo de credenciales y fraude: el atacante engaña al usuario final para obtener accesos, datos sensibles o incluso pagos fraudulentos. Aunque a veces parece un incidente menor, puede derivar en accesos no autorizados y compromiso de cuentas críticas.

- Intrusiones y accesos no autorizados: abarcan la explotación de vulnerabilidades de red, el uso indebido de credenciales o la entrada ilegítima en sistemas y aplicaciones. Son incidentes especialmente graves porque pueden extenderse rápidamente si no se detectan y contienen a tiempo.

- Fuga, pérdida o exposición de datos: se produce cuando la información sensible queda accesible, se roba, se modifica o se elimina sin autorización. Puede deberse tanto a un ataque deliberado como a errores de configuración, permisos excesivos o malas prácticas internas.

- Denegación de servicio e interrupción de sistemas: incluyen ataques DoS o DDoS, sabotajes y otros eventos que afectan la disponibilidad de redes, servidores o aplicaciones. Su impacto suele medirse por el tiempo de inactividad, la afectación al servicio y el daño sobre las operaciones comerciales.

Identificar los incidentes más habituales es solo el punto de partida. Lo siguiente es entender qué fases debe seguir la organización para responder de forma ordenada y eficaz.

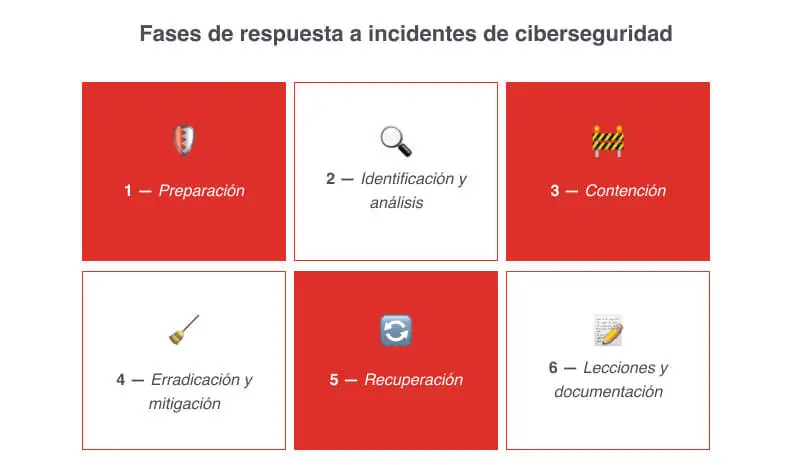

¿Cuáles son las fases de respuesta a incidentes de ciberseguridad?

Las fases de respuesta a incidentes forman parte del proceso de gestión de incidentes que una empresa sigue para detectar, contener y resolver un incidente de seguridad de forma ordenada. Este procedimiento de gestión de incidentes suele organizarse en seis etapas que ayudan a actuar con rapidez, reducir el impacto y recuperar el servicio afectado.

1. Preparación

La preparación consiste en definir con antelación qué personas, herramientas, accesos y canales se activarán cuando ocurra un incidente. En esta fase se revisan playbooks, copias de seguridad, monitorización, criterios de severidad, escalado y evidencias que deben conservarse.

Cuanto mejor preparada esté la organización, más eficaz será el procedimiento de respuesta a incidentes de seguridad de la información. Sin esta base, la respuesta suele ser más lenta, confusa y dependiente de decisiones improvisadas.

2. Identificación y análisis

Cuando se detecta una señal sospechosa, el objetivo es confirmar si realmente existe un incidente de seguridad, definir su alcance y recopilar la información clave para responder. En esta fase, el monitoreo de redes, sistemas, alertas y gestión de logs resulta fundamental para detectar anomalías, entender qué ocurrió y medir su impacto sobre el servicio.

También se clasifica el incidente y se asigna una prioridad según su gravedad. Una identificación correcta permite actuar con más rapidez, evitar falsos positivos y reducir el desgaste innecesario del equipo.

3. Contención

La contención busca frenar el avance del incidente y evitar que siga afectando sistemas, datos o servicios. Para ello pueden aislarse equipos, bloquear cuentas comprometidas, segmentar redes o aplicar controles temporales mientras se completa el análisis.

El objetivo es minimizar el impacto sin perder evidencias ni agravar la situación. Una contención bien ejecutada permite proteger el entorno y mantener el control antes de pasar a la remediación.

4. Erradicación y mitigación

Una vez contenido el incidente, el siguiente paso es eliminar su causa operativa. Esto puede implicar borrar malware, cerrar accesos no autorizados, corregir configuraciones inseguras, aplicar parches o reforzar controles para evitar una nueva explotación.

En esta etapa, el proceso de gestión de vulnerabilidades resulta clave para corregir debilidades técnicas y reducir el riesgo de recurrencia. No basta con contener: hay que eliminar lo que permitió que el incidente ocurriera.

5. Recuperación

La recuperación consiste en devolver los sistemas y servicios a un estado seguro y estable. Esto puede incluir restaurar información desde copias de seguridad, validar la integridad de los entornos y comprobar que el servicio afectado puede volver a operar con normalidad.

En esta fase, el proceso de respuesta a incidentes debe equilibrar velocidad y seguridad. Recuperar demasiado pronto puede reabrir el incidente; hacerlo demasiado tarde puede aumentar el tiempo de inactividad y el impacto en el negocio.

6. Lecciones aprendidas y documentación

La última fase consiste en documentar lo ocurrido, revisar qué decisiones se tomaron y detectar qué puede mejorarse. Aca se analizan el impacto, la causa raíz, los tiempos de respuesta y las acciones correctivas para fortalecer el proceso.

Esta revisión permite actualizar el procedimiento de gestión de incidentes de seguridad de la información, mejorar la preparación del equipo y reducir la probabilidad de incidentes futuros. En muchos casos, también puede apoyarse en una auditoría de ciberseguridad para detectar fallos de control, validar procedimientos y reforzar la capacidad de respuesta de la organización.

LECTURA RECOMENDADA: Pentesting en entornos empresariales: ¿cómo implementarlo de forma continua?

Entender las fases de respuesta a incidentes es solo una parte del trabajo; lo que realmente marca la diferencia es convertirlas en un plan claro y aplicable. Por eso, el siguiente paso es ver cómo crear un plan de respuesta a incidentes de ciberseguridad.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

¿Cómo crear un plan de respuesta a incidentes de ciberseguridad?

Un plan de respuesta a incidentes de ciberseguridad es el documento que define cómo debe actuar una empresa ante un incidente de seguridad, desde su detección hasta su recuperación. Su función es ordenar la respuesta, asignar responsabilidades, reducir tiempos de reacción y minimizar el impacto sobre los sistemas, los datos y la continuidad del negocio.

Para que sea útil, este plan debe adaptarse a los riesgos reales de la organización y dejar por escrito el procedimiento de respuesta a incidentes de seguridad de la información que seguirá el equipo ante cada escenario. Estos son los pasos básicos para crearlo:

- Identificar los activos críticos y los incidentes que podrían afectarlos.

- Definir roles y responsabilidades del equipo que participará en la respuesta.

- Establecer criterios de detección, clasificación y escalado según la gravedad del incidente.

- Documentar el procedimiento de respuesta para contener, erradicar y recuperar los sistemas afectados.

- Definir la comunicación interna y externa, incluyendo proveedores, dirección y terceros implicados.

- Probar y actualizar el plan con simulacros, revisiones periódicas y lecciones aprendidas.

¿Qué debe contener un plan de respuesta a incidentes?

Un plan de respuesta a incidentes, más que un documento teórico, debe funcionar como una guía operativa alineada con la política de gestión de incidentes de seguridad de la información, con el análisis de riesgos de la organización y con la realidad técnica y organizativa del negocio.

Por ejemplo, el plan puede establecer que un ransomware en un servidor crítico obligue a aislar el sistema, escalar el incidente y avisar a dirección de inmediato.

Entonces, un plan de respuesta a incidentes informáticos debe contener:

- Objetivo y alcance del plan: debe indicar qué tipos de incidentes cubre, qué áreas afecta y en qué escenarios debe activarse.

- Definición y clasificación de incidentes: conviene establecer qué se considera un incidente de seguridad y cómo se categoriza según su gravedad, impacto y urgencia.

- Activos críticos y servicios prioritarios: el plan debe identificar los sistemas, datos y procesos que requieren una respuesta más rápida para proteger la continuidad del negocio.

- Roles y responsabilidades: es clave dejar claro quién detecta, quién valida, quién decide, quién comunica y quién ejecuta las acciones técnicas.

- Criterios de escalado y toma de decisiones: debe definir cuándo escalar un caso, a quién involucrar y qué medidas pueden aplicarse sin demoras innecesarias.

- Procedimientos de actuación: conviene documentar de forma clara qué pasos seguir ante cada escenario, desde la detección inicial hasta la recuperación del servicio.

- Plan de comunicación: debe incluir la comunicación interna, la coordinación con terceros y, cuando corresponda, la gestión con clientes, proveedores o asesores externos.

- Gestión de evidencias y documentación: el plan debe indicar qué información registrar, cómo conservar evidencias y qué datos serán necesarios para el análisis posterior.

- Mantenimiento y revisión: también debe contemplar cómo se probará, actualizará y mejorará el plan después de simulacros o incidentes reales.

¿Quién se encarga de las respuestas de los incidentes cibernéticos?

La respuesta a los incidentes cibernéticos suele recaer en un equipo de respuesta ante emergencias informáticas, ya sea interno o externo. En las empresas grandes, esta función suele organizarse a través de un CSIRT (Computer Security Incident Response Team), centrado en coordinar la respuesta, o de un SOC (Security Operations Center), enfocado en la monitorización y detección continua; en muchos casos, ambos modelos se complementan.

En entornos de ciberseguridad para pymes, lo más habitual es apoyarse en una empresa de ciberseguridad especializada que aporte esa capacidad sin necesidad de contar con un equipo interno completo. Su función principal es detectar, coordinar, contener y guiar la respuesta para minimizar el impacto del incidente y restaurar la operación con rapidez.

¿Cómo se relaciona la gestión de incidentes con ISO 27001?

La gestión de incidentes de seguridad de la información se relaciona con ISO 27001 (una norma internacional para gestionar la seguridad de la información) porque forma parte de las prácticas que ayudan a una organización a proteger sus activos, responder de forma ordenada ante eventos de seguridad y mejorar sus controles con el tiempo. La norma impulsa a que la empresa no improvise: debe contar con criterios, responsables, procedimientos documentados y una forma clara de registrar, analizar y aprender de cada incidente.

Esto significa que la gestión de incidentes no debe verse como una acción aislada del equipo IT, sino como un componente del sistema de gestión de seguridad de la información (SGSI), es decir, el sistema que una empresa implanta para aplicar esa gestión en la práctica. Cuando una organización integra bien esta capacidad dentro de su SGSI, no solo responde mejor ante ataques, errores o fallos, sino que también refuerza su postura de seguridad, reduce la recurrencia de incidentes y favorece la mejora continua.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

Buenas prácticas para mejorar la gestión de incidentes en una empresa

No hace falta un gran presupuesto para profesionalizar la gestión de incidentes de ciberseguridad. Muchas mejoras de alto impacto dependen más de la disciplina. De hecho, las empresas que responden mejor suelen compartir hábitos muy concretos: miden, ensayan, documentan y revisan.

- 💡 Definir métricas y SLA

Medir tiempos de detección, contención y recuperación ayuda a saber si el proceso funciona y dónde mejorar. Además, los SLA (acuerdos de nivel de servicio) permiten fijar tiempos y expectativas de respuesta para saber cuánto puede tardar cada acción y qué nivel de atención requiere cada incidente según su impacto en el negocio. - 💡 Hacer simulacros y formación

Los simulacros permiten probar el plan, detectar fallos y entrenar al equipo en situaciones reales. La formación también debe incluir al usuario final, especialmente frente a riesgos como phishing y fraude. - 💡 Revisar el plan de contingencia y continuidad

El plan de respuesta debe estar conectado con la continuidad del negocio y los procesos críticos de la empresa. Revisarlo de forma periódica ayuda a adaptarlo a cambios técnicos, operativos y de riesgo.

Conclusión

La gestión de incidentes de ciberseguridad es mucho más que una respuesta puntual ante un problema técnico. Es un proceso de gestión que permite detectar, contener, erradicar y recuperar con orden, criterio y rapidez, protegiendo tanto la seguridad de la información como la continuidad del negocio.

Cuando una empresa define fases claras, crea un buen plan de respuesta a incidentes, asigna roles, y conecta esta capacidad con su SGSI, su gestión de riesgos y su plan de contingencia, deja de depender de la improvisación. Y eso cambia por completo el resultado cuando aparece un incidente real.

La clave no está en asumir que nunca ocurrirá nada, sino en estar preparados para abordar el incidente con método, minimizar el impacto y aprender de cada caso. Ahí es donde la gestión de incidentes de seguridad informática aporta valor de verdad.