Un SOC (Security Operations Center o Centro de Operaciones de Seguridad) es un equipo especializado que centraliza la vigilancia, detección y respuesta a incidentes en tiempo real. En pocas palabras, es el “corazón” de la ciberseguridad empresarial y debería ser un pilar estratégico dentro de la ciberseguridad en pymes.

Un estudio ha demostrado que cerca del 43 % de todos los ataques apuntan a pequeñas y medianas empresas, pero apenas el 14 % de ellas se consideran bien preparadas para enfrentarlos. El coste promedio de una brecha de datos en este segmento puede oscilar entre US$ 120.000 y US$ 1,24 millones, dependiendo del tamaño y el nivel de preparación. Esto convierte al SOC en un factor diferencial: para una pyme, puede significar la diferencia entre la continuidad del negocio o un cierre irreversible.

Fuentes: Astra. 51 Small Business Cyber Attack Statistics 2025 (And What You Can Do About Them).

Purplesec. The True Cost Of A Data Breach To Small Business.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

¿Qué es un SOC en ciberseguridad?

Un SOC en ciberseguridad (Security Operations Center o Centro de Operaciones de Seguridad) es una unidad centralizada que reúne a especialistas, procesos y tecnologías para vigilar en tiempo real la seguridad de una organización.

Dentro de un SOC se gestionan de manera continua los servidores, redes, aplicaciones, bases de datos e identidades digitales, apoyándose en herramientas clave como SIEM, EDR o inteligencia de amenazas. El SOC actúa como el centro de operaciones de seguridad de la empresa: un espacio donde convergen la monitorización 24/7, la detección temprana y proactiva de amenazas avanzadas y la protección de las operaciones diarias del negocio.

¿Cuál es la diferencia entre SOC y NOC en ciberseguridad?

El SOC (Security Operations Center) y el NOC (Network Operations Center) son dos centros clave en la gestión tecnológica de una organización, pero con objetivos distintos:

Operations Center)

Operations Center)

En resumen, el NOC asegura que todo funcione, mientras que el SOC garantiza que todo sea seguro. Ambos son complementarios y necesarios en la estrategia de ciberseguridad una organización moderna.

¿Qué hace un SOC y para qué sirve?

La función principal de un SOC de seguridad informática es vigilar de manera continua toda la infraestructura tecnológica —servidores, redes, aplicaciones, servicios en la nube y endpoints— para detectar, analizar, prevenir y responder a incidentes de seguridad en tiempo real.

Entre sus funciones destacan:

- 👀 Monitoreo 24/7: supervisión continua de la red, sistemas y aplicaciones para detectar anomalías y posibles amenazas avanzadas.

- 📊 Análisis de registros y telemetría: examina logs de tráfico, eventos de red y sistemas para identificar patrones sospechosos y vulnerabilidades proactivamente.

- ⚡ Detección y respuesta a incidentes: filtra falsos positivos, clasifica amenazas por criticidad y coordina una gestión de incidentes de ciberseguridad más rápida para contener y mitigar ataques.

- 🛡️ Gestión de alertas de seguridad: prioriza los riesgos más críticos para garantizar que se actúe primero donde hay mayor impacto.

- 🔄 Corrección y recuperación: restaura sistemas afectados tras un ataque, aplicando copias de seguridad y medidas de refuerzo.

- 📑 Cumplimiento normativo: asegura que procesos, herramientas, datos y políticas de seguridad cumplen con regulaciones como el RGPD, CCPA o PCI DSS.

El SOC no solo detecta posibles amenazas a la ciberseguridad, sino que también proporciona resiliencia operativa, permitiendo a la organización anticiparse a ataques, minimizar riesgos y recuperarse con rapidez ante cualquier incidente de seguridad.

Beneficios de contar con un SOC en las empresas

Un SOC de ciberseguridad aporta valor a todo tipo de organizaciones, pero en el caso de las pymes, puede ser la diferencia entre resistir un ataque a la ciberseguridad o sufrir un daño irreparable.

¿Necesitan las pymes un SOC?

Sí. Aunque muchas piensan que la ciberseguridad solo es un problema de grandes corporaciones, la realidad es para una pyme contar con un SOC es una inversión estratégica que puede marcar la diferencia entre continuidad o cierre tras un ciberataque.

Por un lado, las pymes son un objetivo frecuente de ataques, justamente porque suelen tener defensas más débiles y menos recursos dedicados a seguridad. Un estudio muestra que el 43 % de todos los ciberataques apuntan a pequeñas y medianas empresas, pero apenas el 14 % de ellas se consideran bien preparadas para enfrentarlos.

Por otro lado, el impacto financiero también es crítico: el coste promedio de una brecha de seguridad de información para pequeñas empresas puede oscilar entre 120.000 y 1,24 millones de USD, lo que en muchos casos supone un golpe difícil de absorber.

En definitiva, en ciberseguridad no se trata de si una pyme será atacada, sino de cuándo: un SOC marca la diferencia entre la vulnerabilidad y la resiliencia.

Fuentes: Astra. 51 Small Business Cyber Attack Statistics 2025 (And What You Can Do About Them).

Purplesec. The True Cost Of A Data Breach To Small Business.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

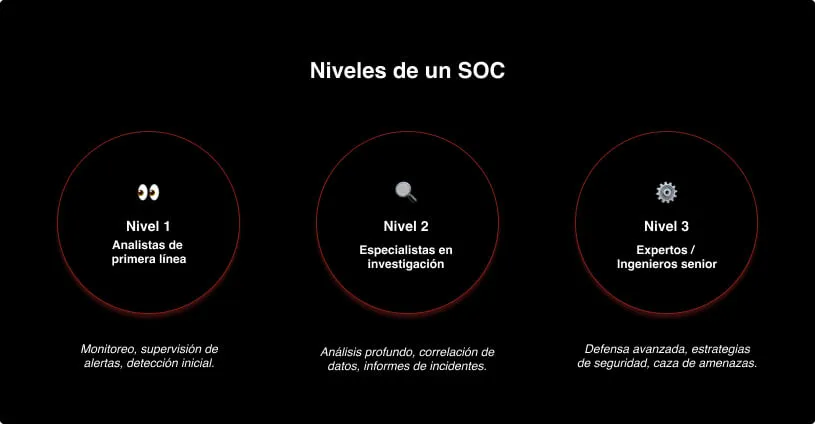

Principales niveles de un SOC

Un Centro de Operaciones de Seguridad (SOC) suele estructurarse en distintos niveles o tiers, que definen la responsabilidad, experiencia y tipo de incidentes que gestiona cada rol.

Los principales niveles de un SOC son:

- 👀 Nivel 1 (Analistas de primera línea): monitorizan alertas, supervisan logs y telemetría, y filtran falsos positivos. Son los primeros en detectar actividad sospechosa y escalan incidentes cuando requieren investigación más profunda.

- 🔍 Nivel 2 (Especialistas en investigación): analizan incidentes complejos, correlacionan datos de múltiples fuentes (tráfico de red, endpoints, aplicaciones) y elaboran informes con medidas de corrección. Su trabajo implica ir más allá de la alerta inicial.

- 🛡️ Nivel 3 (Expertos en ciberseguridad o ingenieros senior): buscan amenazas avanzadas proactivamente, realizan análisis forense, diseñan estrategias de defensa y supervisan la respuesta integral a incidentes críticos. También introducen nuevas herramientas (SIEM, SOAR, EDR) y definen mejoras en procesos de seguridad.

LECTURA RECOMENDADA: ¿Qué es la tasa de fatiga de alertas y cómo resolverla con Zabbix?

¿Qué es SOC 1 y SOC 2 en ciberseguridad?

Aunque los niveles de un SOC (1, 2 y 3) hacen referencia a las funciones internas del equipo de analistas, también existen los conceptos de SOC 1 y SOC 2, pero con un significado diferente:

- SOC 1: se refiere a informes de auditoría enfocados en los controles internos relacionados con la información financiera de una organización.

- SOC 2: son informes que evalúan los controles de seguridad digital, disponibilidad, confidencialidad y privacidad de los sistemas de información.

Estos términos provienen de los estándares de auditoría SSAE 18 (Statement on Standards for Attestation Engagements) y son especialmente relevantes en industrias reguladas y en empresas que manejan datos sensibles.

👉 Los “niveles SOC 1, 2 y 3” no deben confundirse con los informes de auditoría de ciberseguridad SOC 1 y SOC 2. Los primeros describen roles operativos dentro de un centro de seguridad, mientras que los segundos son certificaciones externas que acreditan las prácticas de seguridad de una organización.

¿Cómo se compone un equipo SOC en una empresa?

La composición de un SOC varía según el tamaño y recursos de la organización. Cada rol cumple una función crítica para gestionar la estrategia de seguridad de la empresa.

Los principales cargos de un equipo SOC son:

- 🔍 Analistas SOC (Nivel 1 y 2):

- Nivel 1: primera línea de defensa, responsables de monitorizar alertas, revisar logs y filtrar falsos positivos.

- Nivel 2: especialistas que investigan incidentes más complejos, correlacionan información de distintas fuentes y sugieren medidas de corrección.

- 🛡️ Operadores SOC / Ingenieros de seguridad (Nivel 3): perfiles senior encargados de la infraestructura, herramientas y automatización. Diseñan estrategias de seguridad, supervisan la respuesta a incidentes críticos e incorporan nuevas tecnologías (SIEM, SOAR, EDR).

- 🕵️️ Especialistas avanzados (Nivel 3): incluyen threat hunters (cazadores de amenazas), forenses digitales o expertos en cumplimiento normativo. Su función es identificar amenazas avanzadas, realizar análisis forense y reforzar la resiliencia de la organización.

- 🧑💼 Responsables de seguridad (CISO o jefe de SOC): lideran el equipo, coordinan la estrategia de seguridad y reportan a la alta dirección.

Herramientas y tecnologías de un SOC

En un SOC moderno, la tecnología es una de las bases más importantes de defensa digital para la seguridad de cualquier organización. Mientras que en grandes corporaciones estas herramientas de ciberseguridad suelen desplegarse en infraestructuras complejas, en las pymes el reto es la accesibilidad. La buena noticia es que cada vez más soluciones están disponibles en la nube, lo que ayuda a las pequeñas empresas integrar varias herramientas sin necesidad de grandes inversiones iniciales.

🔗 SOC y SIEM: cómo se complementan

El SIEM (Security Information and Event Management) recopila y centraliza registros (logs) de tráfico de red, sistemas, aplicaciones y endpoints. A través de correlación y análisis, genera alertas sobre actividades sospechosas. El SOC utiliza esa información como insumo principal para investigar incidentes, priorizar amenazas y coordinar la respuesta. En conjunto, SOC + SIEM proporcionan visibilidad integral y toma de decisiones informada.

⚡ Otras tecnologías clave en un SOC

- SOAR (Security Orchestration, Automation and Response) 🤖

Automatiza flujos de trabajo de seguridad: desde la clasificación de alertas hasta la ejecución de medidas de contención. Permite reducir tiempos de respuesta y liberar a los analistas de tareas repetitivas.

- EDR (Endpoint Detection and Response) 💻

Protege los endpoints (PCs, laptops, móviles, servidores) frente a malware y ataques avanzados. Registra la actividad en los dispositivos y permite aislar rápidamente aquellos que han sido comprometidos.

- IDS/IPS (Intrusion Detection/Prevention Systems) 🛡️

Analizan el tráfico de red en busca de patrones anómalos o maliciosos. Mientras que un IDS detecta y alerta, un IPS va un paso más allá bloqueando automáticamente las amenazas antes de que comprometan los sistemas.

- XDR (Extended Detection and Response) 🌐

Evolución del EDR, integra señales de múltiples fuentes (red, correo, nube, endpoints) en una única plataforma, mejorando la correlación de eventos y la eficacia de la detección.

- Inteligencia de amenazas (Threat Intelligence) 🔎

Alimenta al SOC con información actualizada sobre tácticas, técnicas y procedimientos (TTPs) de los atacantes. Ayuda a anticiparse a nuevas amenazas y a reforzar medidas preventivas.

Gracias a estas tecnologías, incluso las pymes pueden acceder a un nivel de protección avanzado. La clave está en decidir qué tipo de SOC implementar: interno, gestionado o como servicio. Lo exploramos en la siguiente sección.

Tipos de SOC y modelos de servicio

El SOC de seguridad no siempre tiene la misma forma. Según el tamaño, recursos y objetivos de la empresa, puede organizarse de distintas maneras:

- 🏠 SOC interno

Un SOC interno implica que la organización cuenta con su propia infraestructura, herramientas y personal especializado. Ofrece control total sobre los procesos y datos, pero requiere grandes inversiones en tecnología y talento, algo que suele estar fuera del alcance de muchas pymes. - 🌐 SOC gestionado

En un SOC gestionado, la empresa delega la operación en una consultora de ciberseguridad externa. Este modelo de servicio SOC suele ser la opción ideal para pymes ya que aporta un servicio enfocado y experiencia especializada, descargando a la compañía de la gestión directa y permitiéndole concentrarse en su negocio principal.

¿Qué es un SOC as a Service (SOCaaS)?

El SOCaaS (SOC as a Service) es un modelo de centro de operaciones de seguridad en la nube. Permite acceder a monitorización 24/7, análisis avanzado y detección de amenazas sin necesidad de montar un SOC propio.

Sin embargo, en la práctica muchas pymes descubren que un SOCaaS genérico suele limitarse a proporcionar tecnología y alertas automatizadas, sin el acompañamiento humano experto que necesitan para interpretar riesgos informáticos, priorizar incidentes y adaptar la seguridad a su negocio.

Refuerza la seguridad de tu empresa con expertos.

- Plan por 30 días

- 30 años de experiencia

Conclusión

Adoptar un SOC en informática es una de las decisiones más estratégicas para cualquier pyme que busque garantizar su continuidad frente a un entorno digital cada vez más hostil. No se trata únicamente de herramientas tecnológicas, sino de contar con procesos bien definidos y con expertos capaces de detectar, investigar y responder a incidentes en tiempo real. El primer paso es diagnosticar el nivel de madurez en ciberseguridad de tu organización, identificar vulnerabilidades y decidir si conviene construir capacidades internas o apoyarse en un servicio de SOC especializado que aporte escalabilidad y experiencia. Invertir en un SOC significa apostar por la resiliencia, la confianza de los clientes y la sostenibilidad del negocio a largo plazo.