La seguridad de la información de ISO 27001 es la aplicación de la norma ISO/IEC 27001 para implementar un Sistema de Gestión de Seguridad de la Información (SGSI) que protege la confidencialidad, integridad y disponibilidad de la información mediante gestión de riesgos y mejora continua. En un contexto donde las empresas y, sobre todo, las pymes están más expuestas (más proveedores, más nube, más trabajo remoto) y además reciben más exigencias de clientes y licitaciones, hablar de ciberseguridad para pymes y empresas ya no es “algo de IT”, sino un tema operativo y comercial. Y no es menor, de acuerdo a un estudio de IBM el costo promedio global de una filtración de datos fue de USD 4,4 millones en 2025.

En este artículo vas a entender, para qué sirve ISO 27001, qué requisitos pide (cláusulas y Anexo A), cómo implementarla paso a paso, qué mirar en certificación (incluyendo Argentina), y cuáles son los errores más comunes que hacen que un proyecto se vuelva lento, caro o difícil de sostener.

Fuente: IBM. Cost of a Data Breach Report 2025.

- ¿Qué es la seguridad de la información ISO 27001?

- ¿Para qué sirve la norma ISO 27001?

- ISO 27001: requisitos, cláusulas y Anexo A

- ¿Cómo implementar ISO 27001?

- Certificación ISO 27001: precios y tiempos

- Certificación ISO 27001 en Argentina

- Errores comunes de certificación ISO 27001 (en pymes)

- Preguntas frecuentes sobre ISO 27001

¿Qué es la seguridad de la información ISO 27001?

ISO/IEC 27001 es una norma internacional que define cómo crear y sostener un sistema de gestión de seguridad de la información (un SGSI) para proteger la información de una organización de manera consistente, medible y con mejora continua.

La clave está en la gestión de la seguridad de la información: tu empresa identifica su información crítica y su información confidencial, entiende los riesgos asociados (considerando amenazas actuales, posibles amenazas y vulnerabilidades de red) y aplica los controles necesarios para reducir el riesgo a un nivel aceptable.

En la práctica, la certificación ISO 27001 para empresas busca que la seguridad no dependa de “alguien que sabe” ni de soluciones sueltas, sino de un sistema con responsabilidades claras, evidencias y una política de seguridad de la información que ordena todo.

LECTURA RECOMENDADA: Los 10 mejores consejos de ciberseguridad empresarial en 2026

¿Qué es un SGSI (ISMS)?

Un SGSI (Sistema de Gestión de Seguridad de la Información), también conocido como ISMS, es el conjunto de reglas, roles y rutinas que una organización usa para gestionar la seguridad de la información de forma ordenada y repetible.

Un SGSI efectivo suele incluir, como mínimo:

- Alcance definido (qué parte de la empresa cubre y qué depende de terceros).

- Inventario de activo información (datos, sistemas, personas clave, proveedores, y activos físicos).

- Metodología de gestión riesgo (criterios, evaluación, tratamiento).

- Selección de controles establecidos (y sus evidencias) para reducir riesgos.

- Política seguridad información y objetivos medibles (alineados a los objetivos planteados del negocio).

- Auditorías internas y revisión periódica (parte del mejora continuo).

En mi experiencia (sobre todo en pymes), el “salto” más grande es pasar de controles aislados a un SGSI donde todo tiene trazabilidad: riesgo → control seguridad → evidencia. Ahí es donde la norma deja de ser teoría y se vuelve gestión.

¿Cuáles son los 3 pilares de la seguridad de la información?

Los 3 pilares (la tríada CIA) son Confidencialidad, Integridad y Disponibilidad. Estos pilares garantizan que la información la vea quien corresponde, que no se altere sin permiso y que esté disponible cuando el negocio la necesita. En ISO 27001, se sostienen con personas, procesos y tecnología: gente capacitada, procesos definidos y protección técnica alineada al riesgo.

1) 🤝 Confidencialidad

Busca evitar accesos o divulgación no autorizada de información confidencial y información crítica.

Ejemplos de controles necesarios:

- Controles organizacionales: clasificación de la información, acuerdos de confidencialidad, reglas de acceso por rol.

- Controles tecnológicos: MFA, cifrado, gestión de identidades, permisos mínimos.

- Controles físicos: control de acceso a oficinas/archivos/servidores (sí, también cuenta el papel).

2) 🧱 Integridad

Asegura que los datos se mantengan completos y correctos, sin cambios no autorizados (o que esos cambios se detecten).

Ejemplos de controles establecidos:

- Control de cambios y aprobaciones (especialmente en sistemas críticos).

- Registros de auditoría (logs), trazabilidad y versionado.

- Validaciones, firmas, hash/checksums, y segregación de funciones.

3) ⚡Disponibilidad

Garantiza que la información y los sistemas estén operativos cuando se necesitan (incluye continuidad y recuperación).

Ejemplos de controles incluidos:

- Backups con restauración probada (no solo “tengo backup”).

- Plan de continuidad/DRP, redundancia según impacto, monitoreo y capacidad.

- Gestión de incidentes para responder rápido ante caídas o ransomware.

La norma no solo “nombra” la tríada; te pide que identifiques riesgos asociados (amenaza + vulnerabilidad + impacto), y selecciones controles para proteger estos pilares dentro de un sistema de gestión de seguridad de la información con evidencia y mejora continua.

¿Para qué sirve la norma ISO 27001?

La norma ISO/IEC 27001 sirve para que una organización implemente y mantenga un Sistema de Gestión de Seguridad de la Información (SGSI) que le permita proteger la información (especialmente la información crítica y la información confidencial) con un enfoque ordenado y verificable. En vez de tomar decisiones “a ojo”, la seguridad se gestiona por riesgo de seguridad de la información: se identifican riesgos asociados, se priorizan según impacto y probabilidad, y se aplican controles necesarios para reducirlos a un nivel aceptable.

En el día a día, y esto lo vemos seguido cuando acompañamos pymes, el objetivo de ISO 27001 es dejar de reaccionar solo ante incidentes y empezar a trabajar con método: política de seguridad de la información, responsabilidades claras, controles establecidos y evidencia de que funcionan, dentro de un ciclo de mejora continua.

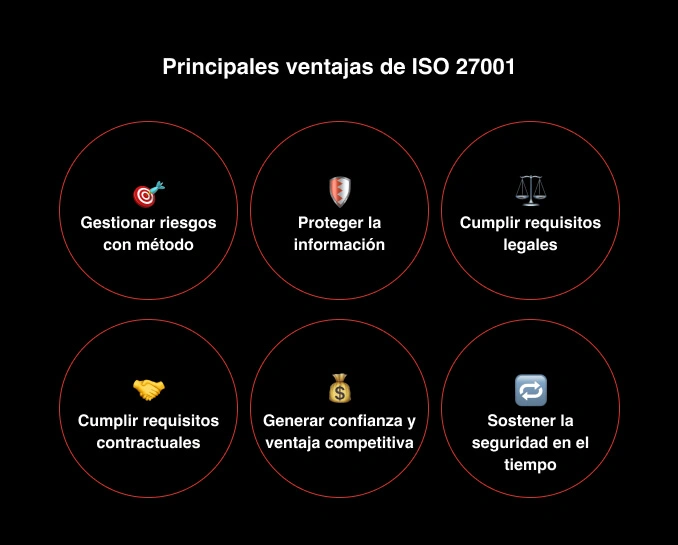

Principales ventajas de ISO 27001

- 🎯 Gestionar riesgos con método: identificar y tratar riesgos de seguridad de la información según amenazas actuales y posibles amenazas, priorizando por impacto.

- 🛡️ Proteger la información de forma integral: combinar controles organizacionales, controles tecnológicos y controles físicos (también para activos físicos).

- ⚖️ 🤝 Cumplir requisitos legales y contractuales: facilitar el cumplimiento de requisitos legales y exigencias de clientes, con evidencia y trazabilidad.

- 💰 Generar confianza y ventaja competitiva: mejorar reputación y credibilidad frente a clientes, proveedores y auditorías (especialmente si avanzás a certificación ISO).

- 🔁 Sostener la seguridad en el tiempo: mantener un SGSI efectivo con mejora continua (medir, auditar, corregir y mejorar).

ISO 27001: requisitos, cláusulas y Anexo A

Si querés implementar ISO 27001 sin perderte, pensalo en dos piezas:

- Requisitos de gestión (las cláusulas: alcance, liderazgo, riesgos, operación, medición y mejora), y

- Controles de seguridad (Anexo A) para cubrir amenazas actuales y posibles amenazas sobre tu información crítica.

¿Qué se requiere para cumplir con la norma ISO 27001?

Para cumplir, tu SGSI tiene que cubrir (al menos) los requisitos de la norma ISO 27001 de las cláusulas 4 a 10 del estándar.

| Cláusula | Qué pide (en simple) | Entregables / evidencias típicas (ejemplos) |

|---|---|---|

| 4. Contexto | Entender el negocio y definir el alcance del SGSI (qué entra, qué no, dependencias). | Documento de alcance (procesos/servicios/sedes), mapa de partes interesadas, inventario alto nivel de activos, límites y exclusiones, dependencias (proveedores/cloud). |

| 5. Liderazgo | Compromiso de dirección, roles y una política de seguridad de la información. | Política de seguridad de la información, roles y responsabilidades (RACI o similar), objetivos/lineamientos aprobados, evidencia de apoyo (actas, emails, asignación de recursos). |

| 6. Planificación | Gestionar riesgos asociados y definir objetivos de seguridad. | Metodología de gestión de riesgos, criterios (impacto/probabilidad), registro de riesgos, plan de tratamiento, objetivos y plan para lograrlos. |

| 7. Soporte | Recursos, competencia, concientización, comunicación y control documental. | Plan de capacitación/concientización, registros de asistencia, plan de comunicación, control de documentos (versiones/aprobaciones), repositorio/gestión documental. |

| 8. Operación | Ejecutar lo planificado: evaluación y tratamiento de riesgos + operar controles. | Evidencias de controles establecidos (organizacionales/tecnológicos/controles físicos), procedimientos operativos, tickets, logs, reportes, pruebas de backup/restore, gestión de incidentes, gestión de proveedores. |

| 9. Evaluación del desempeño | Medir si funciona, hacer auditoría interna y revisión por dirección. | KPIs/KRIs, reportes de monitoreo, plan e informe de auditoría interna, hallazgos y acciones, acta de revisión por la dirección. |

| 10. Mejora | Corregir no conformidades y mejorar continuamente el SGSI. | Registro de no conformidades, análisis de causa raíz, acciones correctivas, seguimiento y verificación de efectividad, lecciones aprendidas. |

Anexo A: qué es y familias de controles

El Anexo A es el listado de controles de seguridad que ISO 27001 pone como referencia para proteger la información. Cada organización aplica solo los que correspondan, según los riesgos que haya identificado y el alcance de su SGSI.

En ISO 27001, los controles del Anexo A se agrupan en 4 familias:

- Controles organizacionales: políticas, roles, gestión de proveedores, gestión de incidentes, etc.

- Controles de personas: concienciación, responsabilidades, onboarding/offboarding, etc.

- Controles físicos: accesos, protección de instalaciones, custodia de activos físicos, etc.

- Controles tecnológicos: controles técnicos como autenticación, registros, cifrado, backups, etc.

Esto ayuda a evitar el error típico: pensar que seguridad es solo tecnología. Un SGSI efectivo combina controles organizacionales, de personas, físicos y tecnológicos.

¿Cómo implementar ISO 27001?

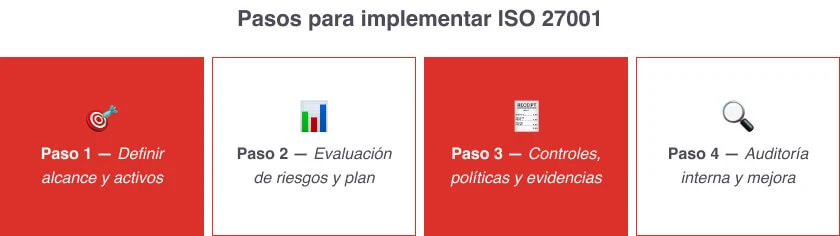

Implementar ISO 27001 no es juntar un montón de documentos. es montar un SGSI efectivo que funcione en el día a día y que un auditor pueda verificar con evidencias. Para no perderte, pensalo como un camino de 4 pasos: definir → evaluar → controlar → mejorar.

🎯 Paso 1 — Definir alcance y activos

Primero se define qué vas a proteger y hasta dónde llega el SGSI. Acá se decide el alcance (qué procesos/servicios/sedes entran y qué queda fuera) y se identifican los activos relevantes: información crítica, información confidencial, sistemas, proveedores y activos físicos. Este paso ordena el mapa completo: dónde está la información, quién la usa y qué dependencias existen.

Entregables

- Documento de alcance del SGSI (incluye límites y exclusiones)

- Inventario de activos (al menos los críticos)

- Clasificación de la información (pública / interna / confidencial, etc.)

- Mapa simple de procesos/servicios y dependencias (proveedores, cloud)

📊 Paso 2 — Evaluación de riesgos y plan de tratamiento

Con el alcance claro, se pasa a un análisis de riesgos en ciberseguridad: identificar amenazas actuales y posibles amenazas, detectar vulnerabilidades y estimar impacto/probabilidad para priorizar los riesgos asociados. El objetivo es tomar decisiones justificadas: qué se mitiga, qué se transfiere, qué se acepta y qué se evita, y con qué controles necesarios.

Entregables

- Metodología de evaluación de riesgos (criterios y escala)

- Registro de riesgos (priorizado)

- Plan de tratamiento de riesgos (mitigar/transferir/aceptar/evitar)

- Criterios de aceptación de riesgo (quién aprueba y cuándo)

🧾 Paso 3 — Controles, políticas y evidencias

En este paso se baja todo a la realidad: se definen las reglas básicas (políticas y procedimientos, como la política de seguridad de la información) y se implementan los controles necesarios para los riesgos identificados, combinando controles organizacionales, controles tecnológicos y controles físicos. Lo clave en ISO 27001 es que no quede “en papel”: hay que poder mostrar evidencias de qué se aplica en el día a día (registros, reportes, tickets, logs, capacitaciones y revisiones).

Entregables

- Política de seguridad de la información + políticas/procedimientos clave

- SoA (Declaración de Aplicabilidad) si la vas a incluir en esta etapa

- Implementación de controles (organizacionales, físicos y tecnológicos)

- Evidencias operativas: registros, reportes, tickets, logs, actas, capacitaciones

- Plan y registros de concienciación/capacitación (por ejemplo, formación en phishing o malware)

🔍 Paso 4 — Auditoría interna y mejora

Antes de pensar en certificación, se valida que el SGSI funciona: se hace auditoría de ciberseguridad interna, se revisa el desempeño con dirección y se corrigen fallos. Este paso activa la mejora continua: levantar no conformidades, ejecutar acciones correctivas y ajustar riesgos/controles cuando cambian procesos o aparecen nuevas amenazas.

Entregables

- Plan e informe de auditoría interna

- Registro de hallazgos/no conformidades y acciones correctivas

- Acta de revisión por la dirección

- Actualización del registro de riesgos y del plan de tratamiento (si aplica)

- Plan de mejora continua y seguimiento

Certificación ISO 27001: precios y tiempos

¿Cuánto cuesta la certificación ISO 27001?

La certificación ISO 27001 suele moverse, de forma orientativa, entre USD 10.000 y USD 75.000+ en un ciclo de 3 años, según el tamaño y la complejidad (alcance, sedes y días de auditoría). Ese monto normalmente incluye preparación/implementación, la auditoría inicial, las auditorías de seguimiento anuales y la recertificación. En general, las pymes quedan más cerca del rango bajo y las organizaciones grandes más cerca del alto.

Por otro lado, se deben considerar los costos de implementación de manera adicional. Acá entra todo lo necesario para “llegar listo”: el tiempo del equipo interno, la consultoría (si aplica), el gap analysis, herramientas y ajustes técnicos, la capacitación/concienciación, y la documentación y evidencias que después se revisan en auditoría. Como rango orientativo, esto puede ir desde unos pocos miles de dólares si la organización ya tiene buena madurez y controles funcionando, hasta decenas de miles si se arranca prácticamente desde cero.

Fuentes: Drata. How Much Does ISO 27001 Certification Cost?.

Secureframe. ISO 27001 Certification Costs.

¿Cuánto tarda la certificación ISO 27001?

La certificación ISO 27001 suele tardar, de forma orientativa, entre 6 y 12 meses desde que arrancás hasta tener el certificado, aunque puede ser 3 a 6 meses si sos una pyme con alcance acotado y ya tenés buena base de controles y evidencias, o 12 a 18+ meses en organizaciones grandes/complex (muchas sedes, muchos procesos y proveedores críticos). Ese tiempo incluye poner el SGSI en marcha, generar documentación y evidencias reales, hacer ajustes y pasar la auditoría; y se alarga principalmente por alcance demasiado grande, baja madurez inicial, falta de tiempo del equipo interno y demoras en cerrar hallazgos.

Certificación ISO 27001 en Argentina

En Argentina, la certificación ISO/IEC 27001 consiste en que una entidad certificadora acreditada audita tu SGSI y valida que cumple los requisitos de la norma dentro del alcance definido (proceso, servicio, unidad o sede). El proceso es el mismo que en cualquier país: evaluación del sistema, verificación de que los controles necesarios están implementados y que hay evidencias de operación y mejora continua.

Qué mirar antes de elegir certificadora:

- Que tenga acreditación reconocida y que el certificado sea aceptado por tus clientes/licitaciones.

- Que el presupuesto detalle: alcance, días de auditoría, auditorías de seguimiento y recertificación, más posibles extras (viajes, sedes, ampliación de alcance).

- Que tenga experiencia auditando organizaciones similares (pyme vs corporativo / industria).

Fuente: Argentina.gob. Protección de datos personales.

Errores comunes de certificación ISO 27001 (en pymes)

En pymes, ISO 27001 suele fallar por el mismo motivo: se intenta “llegar” a la auditoría rápido, pero sin construir un SGSI efectivo que opere de verdad. Y cuando el sistema no está vivo, se nota: en entrevistas, en evidencias y en la trazabilidad entre riesgos, controles y documentación. Estos son los tres errores más típicos (y más evitables).

⚠️ Documentación “para la auditoría” sin operación real

Un error frecuente es crear políticas y procedimientos muy completos, pero que luego no se aplican en la práctica. En esos casos, el SGSI queda “bien documentado”, pero sin evidencias de ejecución: faltan registros, revisiones periódicas, seguimiento de acciones o trazabilidad de decisiones. Para evitarlo, conviene priorizar documentación breve y útil, y acompañarla con evidencias reales de uso (por ejemplo: tickets, actas, reportes, logs, capacitaciones y revisiones de accesos).

⚠️ Alcance mal definido

Otro problema habitual es definir un alcance demasiado amplio, lo que vuelve la implementación difícil de sostener con recursos limitados, o demasiado reducido, lo que impide cumplir el objetivo por el que se inició el proyecto (cliente, licitación o necesidad interna). También ocurre cuando no se consideran dependencias como proveedores, cloud o sedes. Un alcance correcto es específico, coherente con el negocio y viable de operar en el tiempo.

⚠️ Riesgos sin criterios ni trazabilidad (y SoA débil)

En muchas pymes la evaluación de riesgos se arma sin criterios consistentes (impacto/probabilidad) o sin una conexión clara entre riesgos, controles y evidencias (por ejemplo, pentesting continuo). Esto suele terminar en una SoA (Declaración de Aplicabilidad) poco sólida: controles marcados sin justificación o sin relación directa con los riesgos identificados. La forma más efectiva de fortalecer esta parte es asegurar trazabilidad: cada riesgo relevante debe tener un tratamiento definido, controles seleccionados y evidencias verificables de que esos controles funcionan.

Preguntas frecuentes sobre ISO 27001

¿Cuál es la diferencia entre las normas ISO 27001 y 27002?

La diferencia principal es que ISO 27001 es la norma certificable (define los requisitos que tu SGSI debe cumplir) y ISO 27002 es una guía (explica con más detalle cómo implementar los controles de seguridad).

- ISO 27001 = “qué” y “con qué requisitos”: establece el marco del SGSI, exige gestión de riesgos, objetivos, auditorías, mejora continua y una Declaración de Aplicabilidad (SoA) que justifica qué controles aplican y cuáles no.

- ISO 27002 = “cómo”: desarrolla buenas prácticas y recomendaciones para aplicar los controles (por ejemplo, acceso, seguridad física, criptografía, etc.), con mucho más detalle que el Anexo A.

En resumen, la ISO 27001 se puede certificar, mientras que la ISO 27002 no se certifica (se usa como soporte para implementar mejor lo que ISO 27001 pide).

¿ISO 27001 es obligatoria?

ISO 27001 no suele ser obligatoria por ley: es una norma internacional voluntaria.

Pero en la práctica puede volverse “obligatoria” por exigencia comercial o contractual, por ejemplo si un cliente, una licitación o una auditoría de proveedores te pide ISO 27001 (o un SGSI equivalente) como condición para contratar.

En Argentina, aunque la ley de datos personales (Ley 25.326) exige proteger datos y cumplir obligaciones, no impone ISO 27001 como requisito específico; lo que hace ISO 27001 es ayudarte a demostrar controles y evidencias de forma ordenada.

¿Cómo se obtiene la certificación ISO 27001?

Se obtiene implementando un SGSI (Sistema de Gestión de Seguridad de la Información) que cumpla ISO 27001 y pasando una auditoría externa realizada por una entidad certificadora acreditada (la ISO no “certifica” directamente). En la práctica, los pasos son: armar el sistema basado en riesgos, demostrar que funciona con evidencias, auditarlo internamente y luego validarlo con un tercero.

Pasos típicos:

- Definir el alcance del SGSI (qué procesos/servicios/sedes certificás).

- Evaluar riesgos (amenazas + vulnerabilidades + impacto) y armar un plan de tratamiento.

- Implementar controles y documentación (políticas, procedimientos y la SoA si la usás), y generar evidencias reales (registros, reportes, logs, tickets, capacitaciones, revisiones).

- Hacer auditoría interna y revisión de dirección, y corregir lo que no cierre.

- Contratar una certificadora, realizar la auditoría externa, cerrar hallazgos/no conformidades si aparecen y recibir el certificado.

- Mantenerlo con auditorías de seguimiento y mejora continua durante el ciclo de certificación.

¿Cuál es la última versión de ISO 27001?

La última versión de la norma es ISO/IEC 27001:2022 (publicada en octubre de 2022).

Esta edición reemplaza a la ISO/IEC 27001:2013 y actualiza sobre todo el Anexo A, que pasó a 93 controles, reorganizados en 4 familias (organizacionales, personas, físicos y tecnológicos) e incorporando nuevos controles junto con fusiones y ajustes de otros.

Si tu empresa estaba certificada en 2013, el plazo de transición finalizó el 31 de octubre de 2025 (desde esa fecha, la referencia válida es 27001:2022).

Fuente: IEC. ISO/IEC 27001.